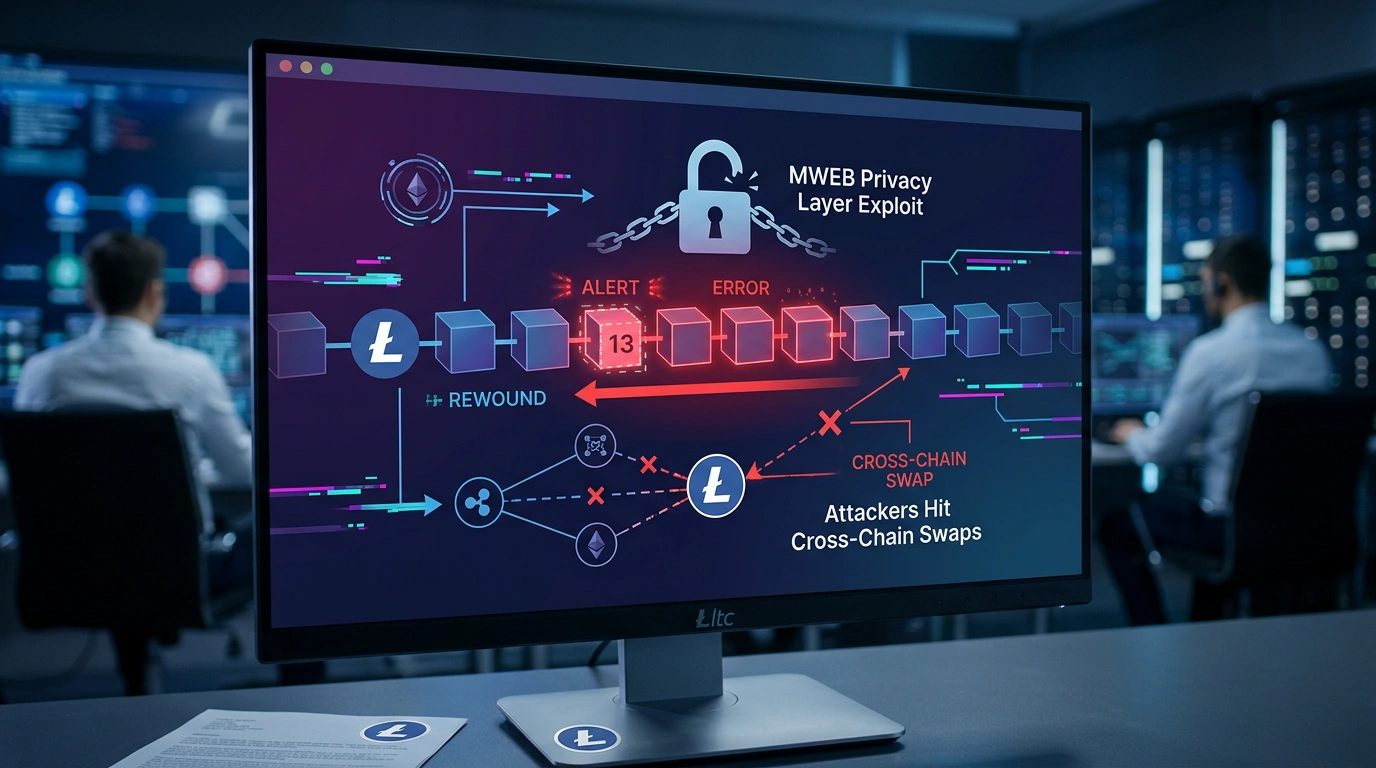

Сеть Litecoin пережила первый в своей истории взлом уровня конфиденциальности MWEB. Скоординированный ответ майнеров позволил откатить 13 блоков и устранить последствия атаки. За более чем три часа форк-окна злоумышленники успели провести двойные траты через кросс-чейн своп-протоколы.

Тринадцать блоков, стертых из цепи

Сеть фактически договорилась стереть три с лишним часа своей транзакционной истории. Для блокчейна с доказательством работы согласиться на реорг такого масштаба означает признать серьезность угрозы. Для сравнения: даже Bitcoin за всю свою историю не испытывал реорга более чем на два блока.

Решение о реорге требует координации между майнерами. Каждый из них мог продолжить строить на ветке, включавшей атакованные блоки. То, что подавляющее большинство хешрейта выбрало чистую ветку, показывает: сообщество признало атаку достаточно критичной, чтобы пожертвовать завершенностью части транзакций ради восстановления целостности цепи.

Litecoin известен как консервативная сеть с многолетней репутацией. Реорг такого масштаба стал первым серьезным ударом по публичному имиджу протокола за годы работы. Объяснений и деталей от команды рынок ждал весьма активно.

Как злоумышленники атаковали кросс-чейн свопы

Форк-окно, пока сеть ещё не согласовала единую цепь, дало атакующим возможность провести двойные траты. Механизм хорошо известен в блокчейн-безопасности: на одной ветке цепи выполняется транзакция, а на параллельной ветке те же средства тратятся повторно. Если получатель принимает платеж до финализации цепи, он рискует остаться без средств после реорга.

Злоумышленники нацелились на кросс-чейн своп-протоколы. Эти системы позволяют обменивать монеты между разными блокчейнами без централизованного посредника. Для подтверждения транзакций они полагаются на финализированность блоков. Если блок ещё не считается необратимым, протокол может принять монеты, которые уже потрачены на параллельной ветке.

Особенно уязвимыми оказались протоколы атомарных свопов, где временные блокировки контрактов зависят от подтверждения отдельного блока, а не от накопления нескольких подтверждений. Владельцы LTC, не использовавшие кросс-чейн свопы во время атаки, непосредственному риску не подверглись.

Фонд и GitHub дали разные ответы

Litecoin Foundation описал уязвимость как zero-day атаку. Термин обозначает уязвимость, о которой разработчики не знали и не имели возможности закрыть до того, как её использовали против сети. По этой версии атакующие нашли и применили ранее неизвестную проблему.

GitHub-репозиторий litecoin-project показал другую картину. Между 19 и 26 марта уязвимость консенсуса была исправлена в закрытом режиме. До публичной атаки прошло более четырёх недель после того, как разработчики задеплоили патч. Издание CoinDesk обратило внимание на расхождение между официальной позицией фонда и хронологией коммитов в репозитории.

Противоречие имеет практические последствия. Если это действительно zero-day, разработчики не могли предотвратить атаку, поскольку просто не знали о проблеме. Но если патч существовал за четыре недели до атаки, возникает вопрос: почему обновление не сопровождалось публичным уведомлением и успели ли все операторы нод обновиться до начала атаки. В открытых блокчейн-проектах приватное исправление критических уязвимостей практикуется, но требует четкого протокола координированного обновления всех участников сети.

Официальный ответ фонда пока не прояснил этот вопрос.

Почему MWEB оказался уязвимым

MWEB использует протокол Mimblewimble для скрытия сумм и адресов транзакций. Уровень не является обязательным, пользователи сами решают, задействовать его или нет при каждой конкретной транзакции. Эта опциональность означает, что MWEB взаимодействует с базовой цепью через специальный механизм слияния блоков.

Именно этот механизм слияния и оказался точкой входа. Уязвимость консенсуса находилась в зоне взаимодействия между обычными блоками и блоками с конфиденциальными транзакциями. Эта зона особенно чувствительна, поскольку небольшие расхождения в обработке граничных состояний могут спровоцировать форк между нодами, по-разному интерпретирующими состояние цепи.

Мосты и уровни масштабирования на базе Ethereum пережили несколько крупных атак в точках взаимодействия между слоями. Этот урок обошелся отрасли дорого. Для Litecoin аналогичный сценарий реализовался впервые, и документировать детали ещё предстоит. Чем подробнее будет post-mortem от команды, тем лучше другие протоколы смогут учесть эту уязвимость в собственных архитектурах.

Рыночные последствия для LTC и кросс-чейн протоколов

Первый серьезный взлом MWEB ставит под вопрос доверие к приватному слою Litecoin. Для рынка это означает повышенное давление на LTC-пары в кросс-чейн протоколах. Часть из них уже приостановила или ограничила поддержку LTC-транзакций в ожидании официального post-mortem от команды.

Кросс-чейн своп-протоколы пересмотрят требования к подтверждениям для LTC. Наиболее вероятно повышение минимального числа подтверждений перед акцептацией LTC-транзакции. Это увеличит время расчетов, но снизит риск двойных трат в будущем. Для трейдеров, активно использовавших LTC в кросс-чейн обмене, условия работы временно ухудшатся.

Mimblewimble скрывает суммы и адреса транзакций. Вместе с ними исчезает и часть сигналов, которые могли бы помочь обнаружить аномалию раньше. Пока дискуссия об ответственности и деталях взлома продолжается, другие протоколы, планирующие внедрять уровни конфиденциальности, внимательно следят за тем, как Litecoin решит вопрос прозрачности раскрытия. От этого решения будет зависеть и доверие к MWEB как архитектурному подходу.

Комментарии

Ваш e-mail адрес не будет опубликован. Обязательные поля отмечены *