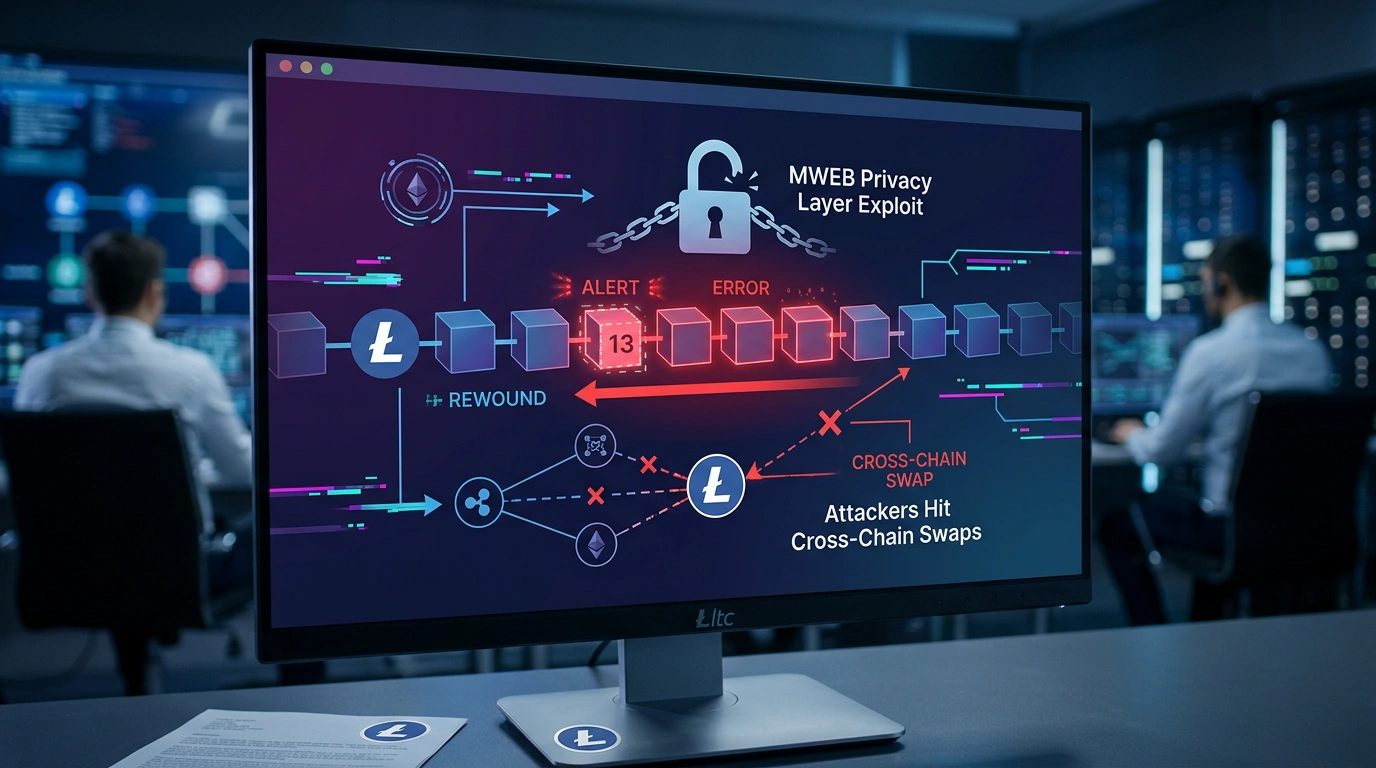

Мережа Litecoin пережила перший в своїй історії злам рівня конфіденційності MWEB. Координована відповідь майнерів дозволила відкотити 13 блоків і скасувати наслідки атаки. За більш ніж три години форк-вікна зловмисники встигли провести подвійні витрати через крос-чейн своп-протоколи.

Тринадцять блоків, стертих із ланцюга

Мережа фактично домовилась стерти три з лишком години своєї транзакційної історії. Для блокчейну з доказом роботи погодитись на реорг такого масштабу означає визнати серйозність загрози. Для порівняння: навіть Bitcoin за всю свою історію не зазнавав реорга більш ніж на два блоки.

Рішення про реорг вимагає координації між майнерами. Кожен із них міг продовжити будувати на гілці, яка включала атаковані блоки. Те, що переважна більшість хешрейту обрала чисту гілку, показує: спільнота визнала атаку достатньо критичною, щоб пожертвувати завершеністю частини транзакцій заради відновлення цілісності ланцюга.

Litecoin відомий як консервативна мережа з тривалою бойовою репутацією. Реорг такого масштабу став першим серйозним ударом по публічному іміджу протоколу за роки роботи. Пояснень і деталей від команди ринок чекав більш ніж активно.

Як зловмисники атакували крос-чейн свопи

Форк-вікно, поки мережа ще не узгодила єдиний ланцюг, дало атакуючим можливість провести подвійні витрати. Механізм добре відомий у блокчейн-безпеці: на одній гілці ланцюга виконується транзакція, а на паралельній гілці ті самі кошти витрачаються повторно. Якщо отримувач приймає платіж до фіналізації ланцюга, він ризикує залишитись без коштів після реорга.

Зловмисники націлились на крос-чейн своп-протоколи. Ці системи дозволяють обмінювати монети між різними блокчейнами без централізованого посередника. Для підтвердження транзакцій вони покладаються на фіналізованість блоків. Якщо блок ще не вважається незворотним, протокол може прийняти монети, які насправді вже витрачені на паралельній гілці.

Особливо вразливими виявились протоколи атомарних свопів, де часові блокування контрактів залежать від підтвердження окремого блоку, а не від накопичення кількох підтверджень. Власники LTC, які не використовували крос-чейн свопи під час атаки, безпосереднього ризику не зазнали.

Фонд і GitHub дали різні відповіді

Litecoin Foundation описала уразливість як zero-day атаку. Термін позначає вразливість, яку розробники не знали і не мали змоги закрити до того, як її використали проти мережі. За такою версією атакуючі знайшли і використали невідому до тих пір проблему.

GitHub-репозиторій litecoin-project показав іншу картину. Між 19 і 26 березня уразливість консенсусу була виправлена в закритому режимі. До публічної атаки минуло більше чотирьох тижнів після того, як розробники задеплоїли патч. Видання CoinDesk звернуло увагу на цю розбіжність між офіційною позицією фонду і хронологією комітів у репозиторії.

Суперечність має практичні наслідки. Якщо це справді zero-day, розробники не могли попередити атаку, бо просто не знали про проблему. Але якщо патч існував за чотири тижні до атаки, постає запитання: чому оновлення не супроводжувалось публічним сповіщенням і чи встигли всі оператори нод оновитись до початку атаки. У відкритих блокчейн-проектах приватне виправлення критичних уразливостей практикується, але вимагає чіткого протоколу координованого оновлення всіх учасників мережі.

Офіційна відповідь фонду поки що цього питання не прояснила.

Чому MWEB виявився вразливим

MWEB використовує протокол Mimblewimble для приховування сум і адрес транзакцій. Рівень не є обов'язковим, користувачі самі вирішують, чи задіяти його при кожній конкретній транзакції. Ця опційність означає, що MWEB взаємодіє з базовим ланцюгом через спеціальний механізм злиття блоків.

Саме цей механізм злиття і виявився точкою входу. Уразливість консенсусу знаходилась у зоні взаємодії між звичайними блоками і блоками з конфіденційними транзакціями. Ця зона особливо чутлива, бо невеликі розбіжності в обробці граничних станів можуть спровокувати форк між нодами, які по-різному інтерпретують стан ланцюга.

Мости і рівні масштабування на базі Ethereum пережили кілька великих атак у точках взаємодії між шарами. Цей урок коштував галузі дорого. Для Litecoin схожий сценарій реалізувався вперше, і задокументувати деталі ще належить. Чим докладнішим буде post-mortem від команди, тим краще інші протоколи зможуть врахувати цю вразливість у власних архітектурах.

Ринкові наслідки для LTC і крос-чейн протоколів

Перший серйозний злам MWEB ставить під питання довіру до приватного шару Litecoin. Для ринку це означає підвищений тиск на LTC-пари у крос-чейн протоколах. Частина із них уже призупинила або обмежила підтримку LTC-транзакцій в очікуванні офіційного post-mortem від команди.

Крос-чейн своп-протоколи переглянуть вимоги щодо підтверджень для LTC. Найімовірніше підвищення мінімального числа підтверджень перед акцептацією LTC-транзакції. Це збільшить час розрахунків, але знизить ризик подвійних витрат у майбутньому. Для трейдерів, що активно використовували LTC в крос-чейн обміні, умови роботи тимчасово погіршаться.

Mimblewimble приховує суми і адреси транзакцій. Разом із ними зникає і частина сигналів, які могли б допомогти виявити аномалію раніше. Поки дискусія про відповідальність і деталі зламу тривае, інші протоколи, що планують впроваджувати рівні конфіденційності, уважно стежать за тим, як Litecoin вирішить питання прозорості розкриття. Від цього рішення залежатиме і довіра до MWEB як архітектурного підходу.

Коментарі

Ваша e-mail адреса не оприлюднюватиметься. Обов'язкові поля позначені *